Pentesting de aplicaciones móviles en 2026: retos técnicos en un ecosistema cada vez más cerrado

Introducción

El pentesting de aplicaciones móviles ha cambiado radicalmente en los últimos años. En 2026, ya no hablamos únicamente de encontrar vulnerabilidades evidentes en aplicaciones nativas, sino de analizar ecosistemas complejos donde confluyen frameworks multiplataforma, SDKs de terceros, protecciones anti-análisis integradas y sistemas operativos cada vez más restrictivos.

El resultado es un escenario donde muchas de las técnicas clásicas de mobile pentesting siguen siendo válidas, pero ya no son suficientes por sí solas. Hoy, el valor del pentesting móvil reside tanto en la profundidad técnica como en la capacidad de adaptarse a nuevas arquitecturas, herramientas y modelos de desarrollo.

Frameworks multiplataforma: velocidad de desarrollo, nuevos riesgos

Frameworks como Flutter, React Native o .NET MAUI se han convertido en la opción por defecto para muchas organizaciones. Desde el punto de vista del desarrollo, ofrecen claras ventajas; desde el punto de vista del pentesting, introducen nuevos retos técnicos.

Impacto en análisis estático

En aplicaciones nativas, el análisis estático suele centrarse en:

- Bytecode Java/Kotlin (Android)

- Binarios Swift/Objective-C (iOS)

En frameworks multiplataforma:

- La lógica de negocio se encuentra en capas intermedias (por ejemplo, Dart compilado a código nativo en Flutter).

- Los binarios resultantes suelen estar más ofuscados y menos documentados.

- La correlación entre código fuente y comportamiento en runtime es más compleja.

Esto obliga al pentester a dominar herramientas específicas del framework y a invertir más tiempo en ingeniería inversa para entender flujos de negocio, validaciones locales y uso de APIs.

Impacto en análisis dinámico y red

Un caso técnico habitual en 2026:

- La aplicación ignora el proxy configurado a nivel de sistema.

- El tráfico no es interceptable sin instrumentación avanzada.

- El uso de librerías de red internas del framework evita hooks clásicos.

En estos escenarios, técnicas como el hooking dinámico o la instrumentación en memoria pasan de ser opcionales a imprescindibles.

El enemigo invisible: defensas que aprenden del atacante

Otra diferencia clave respecto a años anteriores es que muchas aplicaciones incluyen protecciones activas desde el inicio del proyecto.

Controles más comunes en 2026

- Detección de root / jailbreak mediante múltiples checks redundantes.

- Detección de emulación basada en hardware, sensores y comportamiento.

- Verificaciones de integridad del binario en runtime.

- Protección contra debugging e instrumentación dinámica.

- SSL pinning implementado a nivel de framework o SDK.

Caso técnico realista

Durante una auditoría móvil:

- La aplicación se cierra automáticamente al detectar Frida.

- Se deshabilitan funcionalidades clave si se detecta un entorno modificado.

- Se invalida la sesión si fallan comprobaciones de integridad.

En este contexto, el pentesting deja de ser una simple ejecución de herramientas y se convierte en un proceso iterativo de evasión, análisis y validación de controles defensivos.

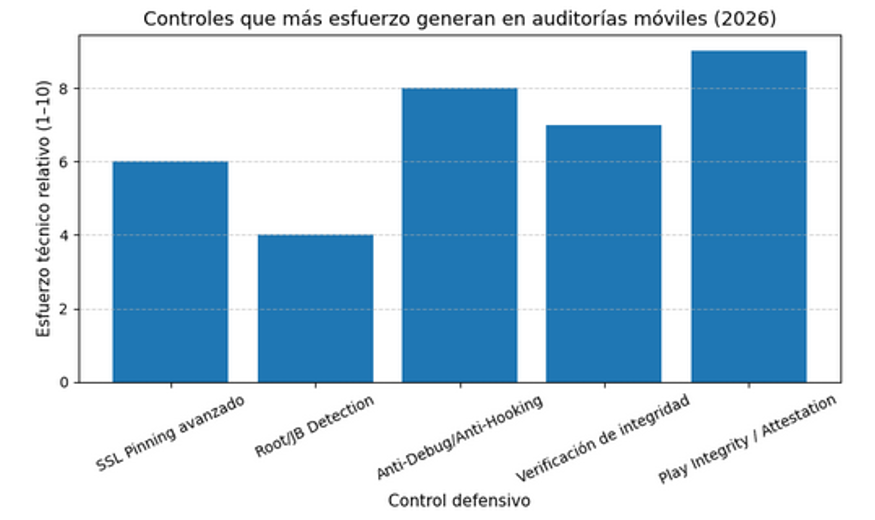

Estimación del esfuerzo técnico relativo requerido para evadir distintos mecanismos de protección en aplicaciones móviles modernas. Valores basados en experiencia práctica en auditorías avanzadas y entornos con integridad reforzada.

Estimación del esfuerzo técnico relativo requerido para evadir distintos mecanismos de protección en aplicaciones móviles modernas. Valores basados en experiencia práctica en auditorías avanzadas y entornos con integridad reforzada.

Sistemas operativos móviles cada vez más restrictivos

Android y iOS han evolucionado hacia modelos de seguridad más cerrados y controlados.

Cambios clave en 2026

- Acceso limitado a APIs internas.

- Restricciones más fuertes sobre debugging.

- Root y jailbreak menos estables y menos representativos del usuario real.

- Mayor dependencia de hardware y enclaves seguros.

Implicación directa para el pentesting

Muchas técnicas clásicas:

- No funcionan en dispositivos actualizados.

- Requieren exploits específicos por versión.

- Introducen escenarios poco realistas desde el punto de vista del riesgo real.

Esto ha llevado a un cambio de enfoque: menos dependencia del acceso total al sistema y más énfasis en lógica de negocio, flujos de autenticación, control de sesiones y comunicación con backend.

SSL pinning, cifrado moderno y opacidad del tráfico

En 2026, interceptar tráfico móvil es significativamente más complejo que en el pasado.

Evolución técnica

Hoy encontramos:

- Uso generalizado de TLS moderno.

- Implementaciones de SSL pinning a nivel de SDK.

- Validaciones adicionales del certificado y del entorno.

- Protocolos y configuraciones que dificultan el MITM clásico.

- Play Integrity / Device Attestation.

Caso técnico típico

En un entorno controlado, la arquitectura clásica de interceptación suele estructurarse así:

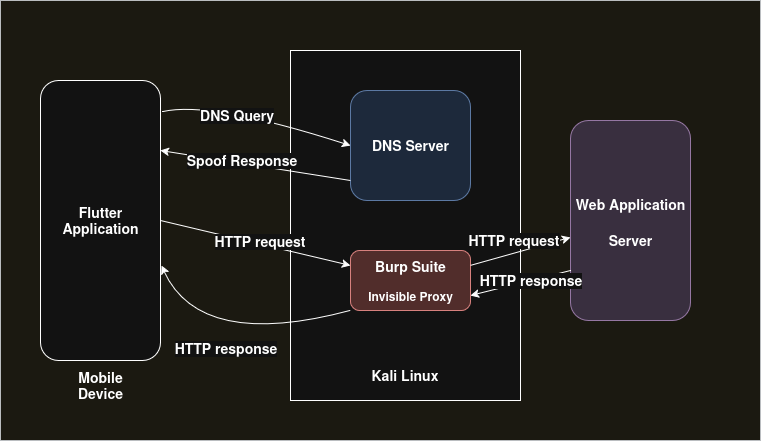

Arquitectura tradicional de interceptación de tráfico móvil mediante DNS spoofing y proxy invisible (Burp Suite). Este enfoque fue dominante durante años, pero presenta limitaciones significativas frente a pinning avanzado, TLS 1.3 y mecanismos de atestación modernos.

Arquitectura tradicional de interceptación de tráfico móvil mediante DNS spoofing y proxy invisible (Burp Suite). Este enfoque fue dominante durante años, pero presenta limitaciones significativas frente a pinning avanzado, TLS 1.3 y mecanismos de atestación modernos.

Este esquema representa:

- Resolución DNS controlada

- Spoofing de respuesta

- Proxy invisible (Burp)

- Reenvío hacia servidor real

Durante años, este enfoque fue suficiente. Sin embargo, en 2026 falla en múltiples escenarios porque:

- El pinning invalida el MITM.

- El entorno es validado antes de handshake.

- Se detecta instrumentación.

- Se verifica integridad del binario.

Esto refuerza una idea clave: el pentesting móvil moderno requiere coordinación con desarrollo para obtener resultados completos y accionables.

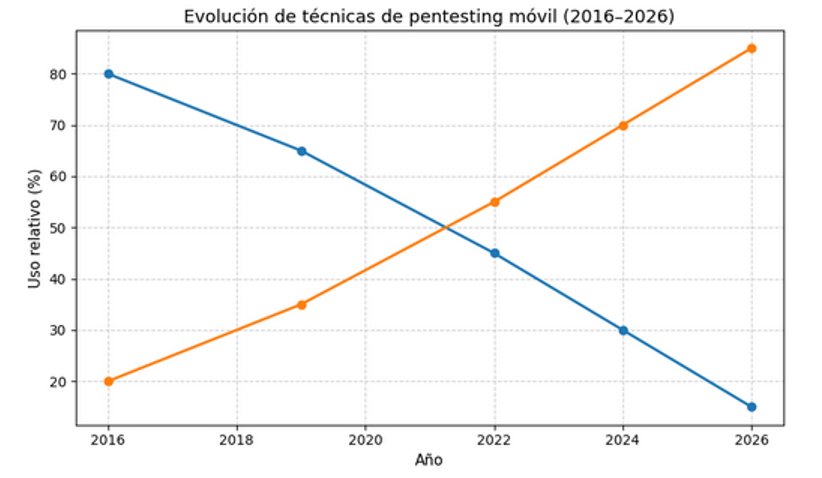

Evolución estimada del peso relativo de técnicas clásicas (MITM, reversing superficial) frente a técnicas modernas basadas en instrumentación dinámica y análisis de lógica de negocio. Representación conceptual basada en tendencias observadas en auditorías móviles entre 2016 y 2026.

Evolución estimada del peso relativo de técnicas clásicas (MITM, reversing superficial) frente a técnicas modernas basadas en instrumentación dinámica y análisis de lógica de negocio. Representación conceptual basada en tendencias observadas en auditorías móviles entre 2016 y 2026.

Dependencias y SDKs de terceros: una superficie de ataque creciente

Las aplicaciones móviles actuales integran múltiples SDKs externos:

- Analítica

- Autenticación

- Pagos

- Publicidad

- Monitorización

Cada SDK:

- Añade permisos adicionales.

- Introduce su propia lógica y superficie de ataque.

- Puede contener vulnerabilidades o malas prácticas.

Enfoque técnico necesario

El pentesting debe incluir:

- Enumeración de SDKs integrados.

- Análisis de permisos y flujos de datos.

- Validación de configuraciones y versiones.

- Evaluación de impacto real en privacidad y seguridad.

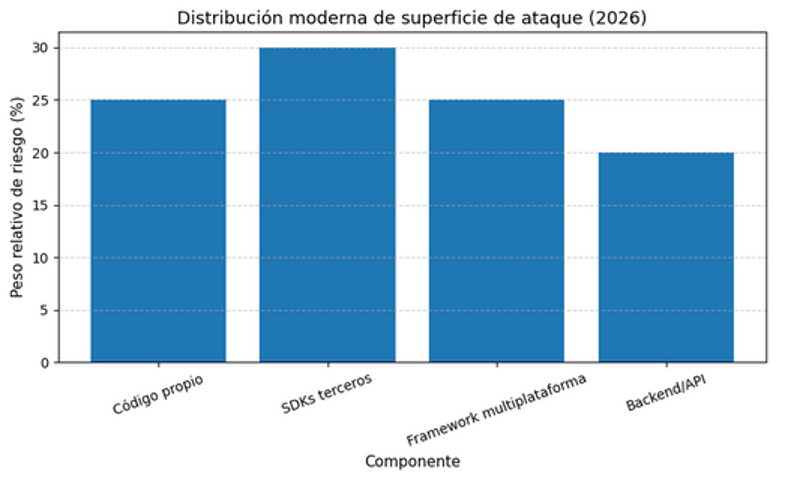

Distribución conceptual de la superficie de ataque en aplicaciones móviles modernas. La integración extensiva de SDKs de terceros y frameworks multiplataforma amplía significativamente el perímetro efectivo de análisis.

Distribución conceptual de la superficie de ataque en aplicaciones móviles modernas. La integración extensiva de SDKs de terceros y frameworks multiplataforma amplía significativamente el perímetro efectivo de análisis.

El auge de herramientas con IA para auditorías de aplicaciones móviles

Ante este escenario de creciente complejidad, en 2026 ha emergido una nueva generación de herramientas que integran inteligencia artificial para asistir en auditorías de aplicaciones móviles.

Plataformas basadas en IA

Herramientas como Privado AI App Auditor utilizan modelos de IA para:

- Analizar binarios móviles.

- Identificar flujos de datos sensibles.

- Detectar SDKs de terceros y permisos excesivos.

- Evaluar riesgos de privacidad y cumplimiento normativo.

Este tipo de soluciones destacan especialmente en:

- Análisis a gran escala.

- Auditorías continuas.

- Detección temprana de riesgos estructurales.

Por otro lado, plataformas emergentes como Perfai.ai exploran enfoques agent-driven, donde la IA no solo detecta problemas, sino que también propone correcciones, prioriza riesgos y se integra en pipelines de desarrollo.

Limitaciones actuales

Aunque estas herramientas aportan gran valor:

- No sustituyen el análisis manual profundo.

- No detectan fallos complejos de lógica de negocio.

- Requieren validación experta para evitar falsos positivos.

En la práctica, su mayor valor está en complementar el pentesting tradicional, no en reemplazarlo.

Nuevas expectativas y nuevos enfoques en el pentesting móvil

En 2026, el pentesting móvil moderno combina:

- Análisis estático avanzado.

- Instrumentación selectiva en runtime.

- Evaluación de arquitectura y diseño.

- Auditoría de dependencias y SDKs.

- Uso estratégico de herramientas basadas en IA.

- Colaboración estrecha con equipos de desarrollo y DevOps.

El foco ya no está únicamente en “romper” la aplicación, sino en entender su modelo de riesgo real y proporcionar recomendaciones accionables alineadas con el negocio.

Conclusión

El pentesting de aplicaciones móviles en 2026 es más exigente que nunca. Frameworks multiplataforma, protecciones anti-análisis integradas, sistemas operativos restrictivos y nuevas herramientas basadas en IA han redefinido completamente el panorama.

Las organizaciones que entiendan este cambio y adopten enfoques modernos, híbridos y colaborativos estarán mejor preparadas para proteger aplicaciones que hoy son uno de los principales activos —y vectores de ataque— de cualquier negocio digital.